我们希望问题消失。最伟大的高科技人才一直在努力识别网络安全威胁,在它们造成破坏之前将其侦测出来,并以各种可能的方式将其挫败。难道所有这些努力最终不应该意味着设备安全不再是一个问题吗?

遗憾的是,答案是否定的。原因是多方面的。也有一些高科技人才致力于破坏东西、绕过防御、肆意破坏,并找出安全漏洞加以攻破--这可能与人们爬山的原因一样:为了证明自己做到了。

因此,这个问题将继续存在。它给我们的社会造成了数十亿美元的损失。这是每个人的问题。但是,到底是谁在负责建立防御系统并阻止网络犯罪的发生呢?在本篇文章中,我们将讨论网络安全方面的角色和责任。

IoT 设备安全:谁的工作?

如果这是大学考试中的一道试题,你会有一组选择题答案,比如

A.最初制造设备的设备制造商。

B.系统集成商,将设备集成到最终用户产品中。

C.将设备分销给消费者的增值经销商。

D.在最终用户环境中安装或设置设备或第三方产品的客户。

E. 以上皆是。

答案可能出乎一些人的意料,但当然是 "E.以上皆是"。从产品制造到集成和使用,产业链上的每个人都要发挥作用,确保设备设置正确,以防止不当访问、设备黑客和恶意软件攻击。

许多人认为,设备制造商可以完全实现安全,或者安装一个以安全为重点的软件程序来检测和挫败黑客攻击也是可行的。但事实上,真正的设备安全是技术、流程和最佳实践的结合。

设备安全为何需要多管齐下

设备安全需要在从制造到最终使用的整个链条中采用多种技术和做法,主要有以下几个原因:

- 每个企业都有不同的安全要求。处理交易的零售和金融机构需要高度的安全性来保护客户数据。处理敏感个人信息的医疗机构也需要极高的安全性。在另一端,有许多使用案例并不需要极高的安全性,采取额外的措施也没有意义,因为这会给消费者带来额外的成本。

- 威胁在不断变化。今天使用的技术和实践可能不足以阻挡未来的攻击者。请参阅我们之前的文章《从 KRACK 漏洞中吸取的教训》,了解更多信息。

- 消费者不愿意为企业所要求的内置安全的数量和类型付费。

从制造角度看设备安全

如果您是系统集成商或增值分销商,让我们来谈谈设备制造商应在产品中设计的关键安全措施,以便产业链下游的其他厂商能够实施适当的安全措施。例如,如果您希望在产品设计中采用一个或多个供应商的嵌入式模块和射频产品,那么审查制造阶段所采取的安全措施就非常重要。

在这种情况下,设备必须启用安全功能。设备制造商的责任是内置安全功能,然后由集成商或最终用户实施。作为一种最佳做法,制造商应提供一整套可根据需要启用的控制功能。这些控制措施本质上就是管理产品的法律,确保产品以安全的方式运行。在本文中,我们将这套控制措施称为 "制造商安全框架"。

为了说明这一点,我们来看几个具体的例子。

例 1:在设备内实施的安全功能

在本例中,我们将讨论一种名为 "安全启动 "的功能。安全启动的目的是确保未经授权的代码不会在设备上运行。以 Digi 为例,我们为此在制造商安全框架内定义了一系列控制措施。

我们为安全启动分配的控制包括以下内容:

- 设备启动时,所有加载的代码对象都要经过加密验证,以确保其来自设备制造商。

- 软件更新时,所有更新都经过加密验证,确认来自设备制造商。

虽然我们需要安全启动控制,但我们的开发人员有很多技术选择来实现它。例如,在采购制造商的 CPU 时,我们的开发人员必须首先评估该组件的功能,以确定如何实施控制。就安全启动而言,如果 CPU 提供高保真启动 (HAB) 功能,Digi 开发人员就可以在开发中的产品上实施 HAB,以满足安全启动控制要求。

这种安全框架可确保在产品开发过程中内置全套关键安全控制,但仍为开发人员提供了一些方法选择。当所有安全控制措施到位并完成开发后,必须对每项控制措施进行测试和验证。

示例 2:最终用户实施的安全功能

安全代码功能的另一个例子是对设备上运行的终端用户代码进行代码验证的能力。在边缘计算的未来趋势下,代码验证和支持边缘设备验证的基础设施变得至关重要。验证可编写脚本的终端用户对象不是在制造商层面进行,而是在终端用户层面进行。制造商需要支持实现这一点的功能。然后,终端用户必须在部署时在其设备和代码上启用这些功能。

值得注意的是,正是控制的验证确保了安全运行。这不仅发生在制造层面,而且发生在产品实施的各个阶段。有关供最终用户实施的设备安全控制框架,请访问互联网安全中心 (CIS) 网站www.cisecurity.org。

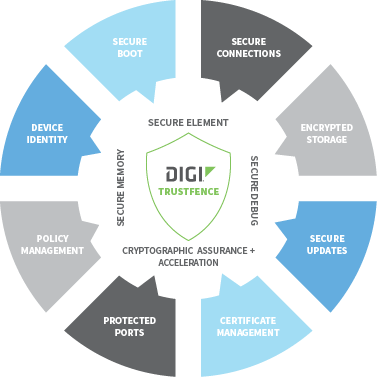

Digi 的制造商安全控制框架称为Digi TrustFence®,其中包括

- 安全启动

- 身份验证和安全连接

- 加密存储

- 安全更新

- 证书和政策管理

- 受保护的硬件端口

- 设备身份

- 持续监测和支持

Digi TrustFence® 解决方案不是一个单一的安全功能,例如一个可以被黑客攻击的软件程序。它是一种多管齐下的方法,旨在确保设备免受常见攻击,并确保设备集成商和最终用户具备在部署中建立安全配置所需的能力和功能。

Digi TrustFence® 的目的是从制造角度出发,开始安全IoT 的故事。如果您是集成商或应用程序开发商,还有类似的安全框架,如 OWASP Top 10(www.owasp.org) 用于IoT 设备的安全控制。这些框架提供的控制可在从制造商到最终用户的多个阶段实施。

要继续讲述这个故事,贵组织必须评估现有的安全框架。贵组织是否有一套已发布的最佳实践?您的供应商是否为其客户提供安全框架?您是否全面实施了所有可用的控制措施,以避免任何单点故障?

请联系我们,开始讨论 Digi 先进的软件和解决方案如何支持您的网络安全目标。

注:本博文于2017年12月首次发布,并于2021年12月更新。